引言

隨著互聯網的發展,網絡安全威脅日益嚴峻,臺網軍作為一股不可忽視的力量,經常利用高超的技術手段進行網絡攻擊。這些攻擊不僅威脅個人信息安全,還可能對企業乃至國家安全造成重大影響。因此,掌握有效的防御與應對策略至關重要。

核心關鍵詞:臺網軍網絡攻擊,防御策略,安全防護

一、了解臺網軍的攻擊手段

1.1 情報收集與滲透測試

臺網軍在進行攻擊前,通常會進行細致的情報收集,了解目標系統的弱點和漏洞。隨后,他們會進行滲透測試,嘗試利用這些漏洞獲取系統訪問權限。 實用技巧:定期使用專業的安全掃描工具對系統進行全面檢查,及時發現并修復漏洞。

1.2 釣魚攻擊與社會工程學

臺網軍擅長利用釣魚郵件、惡意網站等手段誘騙用戶點擊,從而植入惡意軟件或竊取敏感信息。社會工程學攻擊則通過欺騙、誘導等手段獲取用戶信任,進而獲取敏感信息。 實用技巧:提高警惕,不輕易點擊來歷不明的鏈接或下載未知附件。加強員工安全意識培訓,防范社會工程學攻擊。

1.3 DDoS攻擊與惡意軟件

分布式拒絕服務(DDoS)攻擊通過大量請求淹沒目標服務器,導致其無法正常工作。惡意軟件則包括病毒、木馬、勒索軟件等,用于竊取數據、破壞系統或勒索贖金。 實用技巧:部署DDoS防護系統,確保服務器具備足夠的帶寬和處理能力。安裝可靠的安全軟件,定期更新病毒庫,及時查殺惡意軟件。

二、構建強大的安全防護體系

2.1 強化密碼策略

使用復雜且獨特的密碼,定期更換密碼,避免在多個平臺使用相同密碼。啟用雙因素認證,增加賬戶安全性。

圖示:

Alt文本:復雜密碼示例,包含大小寫字母、數字和特殊字符。

2.2 更新與維護

及時更新操作系統、應用程序和安全軟件,確保系統具備最新的安全補丁和防護措施。定期備份重要數據,以防數據丟失或被篡改。 實用技巧:設置自動更新功能,確保系統始終處于最新狀態。使用專業的備份軟件,實現數據的定期自動備份。

2.3 網絡隔離與訪問控制

實施網絡隔離策略,將不同安全級別的系統分隔開來,防止攻擊擴散。采用訪問控制列表(ACL)限制對敏感資源的訪問,確保只有授權用戶才能訪問。

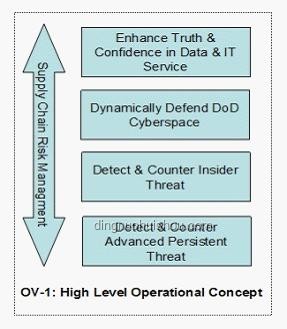

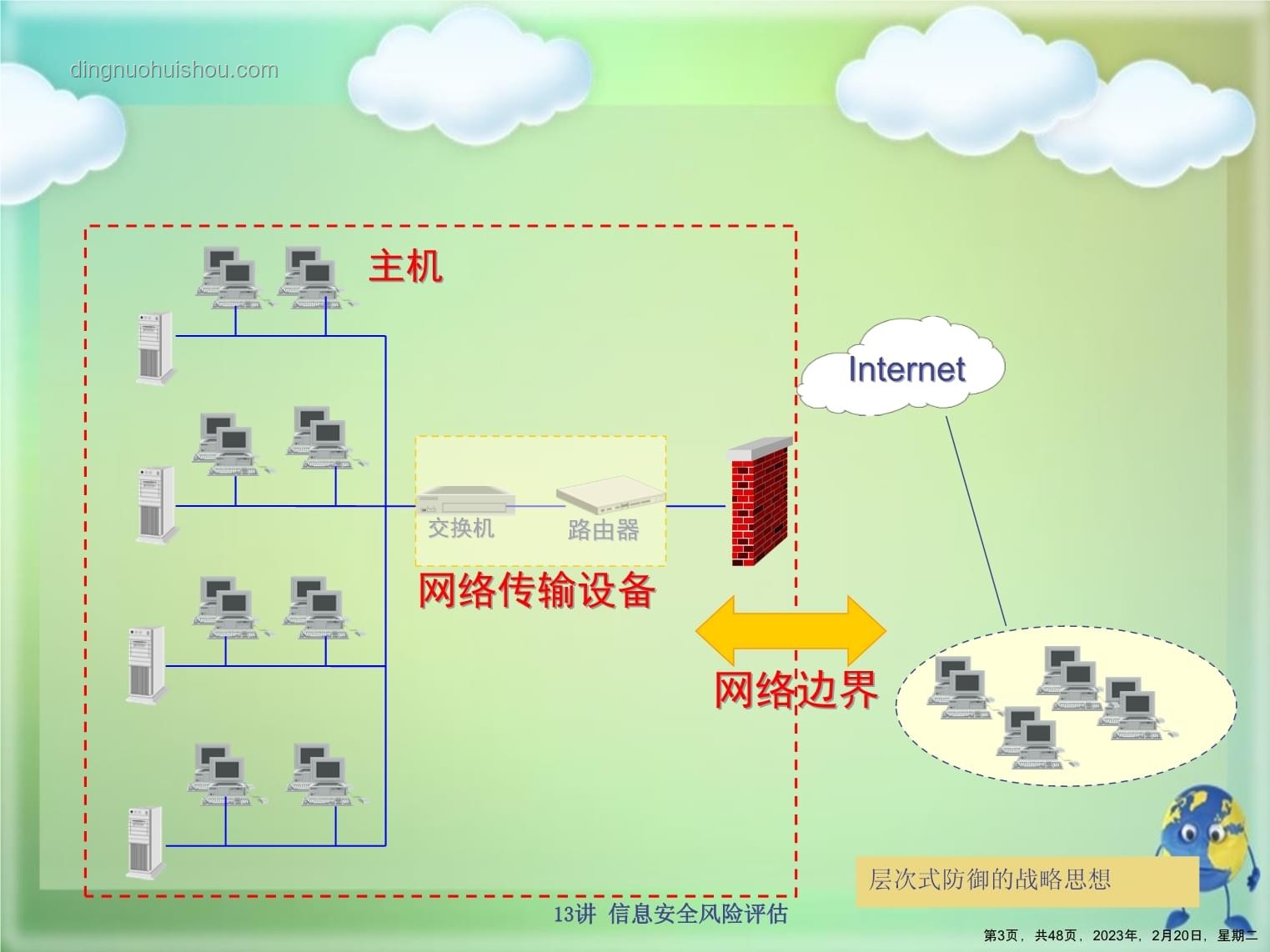

圖示:

Alt文本:網絡隔離示意圖,顯示不同安全級別的系統分隔情況。

三、制定應急響應計劃

3.1 監測與預警

部署入侵檢測系統(IDS)和入侵防御系統(IPS),實時監測網絡流量和異常行為。建立預警機制,一旦發現可疑活動,立即觸發警報并啟動應急響應流程。 實用技巧:定期分析IDS/IPS日志,了解潛在威脅趨勢。設置合理的預警閾值,避免誤報和漏報。

3.2 事件響應與恢復

制定詳細的事件響應流程,明確各階段的責任人和操作步驟。建立災難恢復計劃,確保在遭受攻擊后能夠迅速恢復系統正常運行。 案例分享:某企業遭受DDoS攻擊后,立即啟動應急響應計劃,通過啟用備用服務器和負載均衡策略,成功抵御了攻擊,并在短時間內恢復了業務運行。

3.3 事后分析與總結

對攻擊事件進行事后分析,了解攻擊手段、途徑和目的。總結經驗教訓,優化安全防護體系和應急響應計劃,防止類似事件再次發生。 實用技巧:建立攻擊事件數據庫,記錄并分析各類攻擊事件。定期組織安全培訓和演練,提高員工的安全意識和應急能力。

四、注意事項與常見問題解答

注意事項

- 不要輕視任何可疑的網絡活動,及時上報并處理。

- 定期評估安全防護體系的有效性,根據評估結果進行調整和優化。

- 保持與網絡安全社區的聯系,及時了解最新的安全威脅和防護措施。

常見問題解答(FAQ)

Q1:如何判斷自己是否遭受了網絡攻擊? A1:常見跡象包括系統性能下降、異常網絡流量、數據丟失或篡改等。若發現這些跡象,應立即進行安全檢查。 Q2:如何應對釣魚郵件? A2:不輕易點擊郵件中的鏈接或下載附件。若懷疑郵件的真實性,可直接聯系發件人進行確認。同時,使用可靠的安全軟件對郵件進行掃描和過濾。 Q3:如何確保備份數據的安全性? A3:將備份數據存儲在物理隔離的安全環境中,如離線存儲設備或遠程安全數據中心。定期驗證備份數據的完整性和可用性。

結語

臺網軍的網絡攻擊手段不斷翻新,但只要我們掌握了有效的防御與應對策略,就能夠大大降低遭受攻擊的風險。本指南提供了從了解攻擊手段到構建安全防護體系、制定應急響應計劃等方面的全面指導,希望能夠幫助您更好地保護自身網絡安全。讓我們共同努力,構建一個更加安全、可靠的網絡環境!

文章評論 (5)

發表評論